Klienci, którzy zakupili wtyczkę WP MultiLingual otrzymali ciekawy e-mail, informujący o błędach bezpieczeństwa w produkcie.

Dziury bezpieczeństwa w wtyczce WPML?

Autor e-maila twierdzi, że zgłaszał programistom luki jednak został zignorowany. Postanowił więc włamać się na stronę wpml.org z wykorzystaniem tych luk i rozesłać do wszystkich klientów ostrzeżenie bezpieczeństwa.

Haker sugeruje klientom zabezpieczenie i wzmożone monitorowanie serwisów w których została użyta wtyczka, a także zwracać się do producenta wtyczki z żądaniami zwrotu pieniędzy.

Klientów, którzy płacą za wsparcie WPML jest około 600 tysięcy.

Ta sama treść jeszcze do niedawna była umieszczona przez hakera na stronie wpml.org.

Rozgoryczony ethical hacker, czy niedoceniony pracownik?

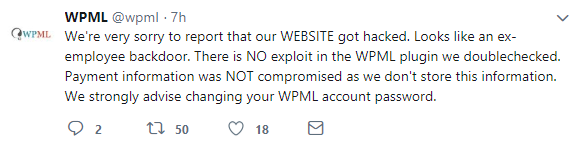

Na swoim Twitterze producent wtyczki wydał oświadczenie, w którym zapewnia, że wtyczka jest całkowicie bezpieczna a deface strony wpml.org i mailing do klientów został wykonany przez byłego pracownika, który zostawił sobie tylną furtkę.

Prawda może leżeć pośrodku

O tym, że z bezpieczeństwem w firmie dostarczającej wtyczkę nie jest dobrze może świadczyć fakt, że byłemu pracownikowi udał się deface strony i uzyskanie dostępu do e-maili klientów.

Nie musi to oznaczać, że bezpieczeństwo wtyczki jest aż tak słabe jak sugeruje to włamywacz. Zazwyczaj główne źródło dochodu jest lepiej chronione niż inne aktywa.

Możliwe też, że producent wtyczki ignorował niektóre zgłoszenia bezpieczeństwa.

W przypadku długiej listy błędów przy jednoczesnym braku zasobów dla wydzielenia specjalnej, szybkiej ścieżki naprawy takich błędów (fasttrack), tworzy się kolejka ułożona niekoniecznie według oczekiwań osób odpowiedzialnych za bezpieczeństwo.