Na stronie projektu OWASP można pobrać nowy standard weryfikacji bezpieczeństwa aplikacji – ASVS 4.0.1

OWASP ASVS ma postać wymagań zebranych w grupy, na podstawie których można zmierzyć obiektywny poziom bezpieczeństwa aplikacji webowej w zależności od wrażliwości danych, które są przetwarzane w aplikacji.

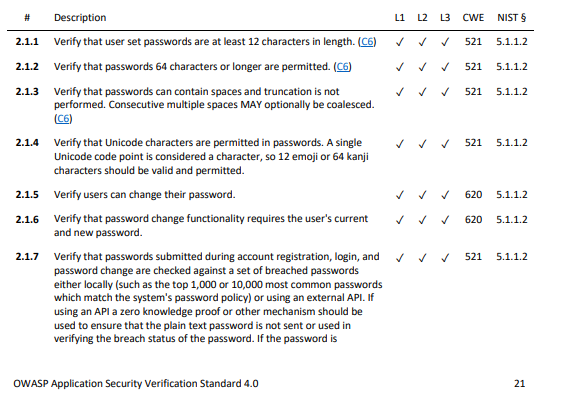

Standard wyróżnia trzy poziomy wrażliwości :

- Poziom pierwszy (Level 1) – niski poziom zapewnienia bezpieczeństwa danych

- Poziom drugi (Level 2) – aplikacje przetwarzające dane wymagające ochrony (kwalifikują się tu na przykład dane osobowe, zamówienia sklepów internetowych, itd)

- Poziom trzeci (Level 3) – aplikacje przetwarzające dane wymagające największej ochrony: transakcje wysokiej wartości, dane wrażliwe (na przykład medyczne)

Grupy wymagań OWASP ASVS w wersji 4.0 obejmują:

- architekturę, projekt, modelowanie zagrożeń

- uwierzytelnienie (nowością jest odwzorowanie przewodnika NIST Special Publication 800-63 – w tym zalecenie likwidacji wymuszenia okresowych zmian hasła)

- zarządzanie sesją

- kontrolę dostępu

- walidację, oczyszczanie i kodowanie danych wejściowych

- szyfrowanie składowanych danych

- obsługę błędów i logowania zdarzeń

- ochronę danych

- zabezpieczenie transmisji

- zabezpieczenie przed złośliwym kodem

- weryfikację logiki biznesowej

- zabezpieczenie plików i innych zasobów

- API i Web Services

- kontrole konfiguracji\

Bezpieczeństwo aplikacji mobilnych – osobny standard

Zalecenia dotyczące bezpieczeństwa aplikacji mobilnych zostały usunięte ze standardu – od kilku miesięcy dostępne są one w dedykowanym projekcie – Mobile AppSec Verification.

Nie tylko dla „bezpieczników”

Standard weryfikacji bezpieczeństwa aplikacji jest nie tylko narzędziem pomagającym obiektywnie ocenić bezpieczeństwa.

Zespoły programistów, architektów, sysopów, devopów, czy też zwyczajnych administratorów mogą potraktować zalecenia jako wytyczne do tworzenia bezpiecznych aplikacji.

Na końcu każdej grupy wymagań znajdują się odnośniki do zasobów wiedzy, z których skorzystać powinien każdy z branży IT powiązany w jakiś sposób z aplikacjami webowymi.